AIエージェントは、タスクを依頼すると完了するまで自律的に動いてくれるもので、人間のように仕事をこなすAIとして期待されています。

ChatGPTなどの生成AIチャットでも「エージェントモード」を選択すれば利用できるので、使ったことがあるという方も多いのではないでしょうか。

一方で、生成AIチャットのエージェントモードで操作できる範囲は限られています。ユーザーがアップロードしたファイルやクラウド上のファイルを扱ったり、特定のブラウザを操作するといったことはできるようになってきましたが、人間のようにパソコンを自在に操作することまではできません。

今回解説するのは、これまでのクラウドベースのAIエージェントとは一線を画す「ローカルファースト」な「パーソナルAIアシスタント」として注目を集めている「OpenClaw」(オープンクロウ)です。

本記事では、OpenClawとは何か、なぜ注目されているのか、そして安全に活用するためのセキュリティ対策までを解説します。

オーストリア出身のソフトウェア開発者・起業家のPeter Steinberger(ピーター・スタインバーグ)氏が開発したオープンソースのパーソナルAIアシスタントです。

現在の正式名称は「OpenClaw」ですが、短期間に何度も改名しており、インターネット上には古いネーミングの情報も残ったままになっています。

もともとのツール名は「Clawdbot」(クロードボット)で、ネーミングの由来はAnthropic社のAIモデル「Claude」とハサミを意味する「w」を掛け合わせたネーミングでした。

しかし、Anthropic社から、同社の「Claude」の商標と混同される懸念があるとの指摘を受けたため、ツール名を「Moltbot」(モルトボット)に、マスコット名を「Molty」(モルティ)に変更しました。

「Molt」には脱皮という意味があり、「ロブスターのように古い殻を脱ぎ捨てて成長する姿」をイメージしたネーミングです。

ところが、改名直後に仮想通貨詐欺を目的とする同名の偽サイトが出現し、ユーザーを混乱させたため、再度「OpenClaw(オープンクロウ)」に改名したという経緯があります。

従来のAIエージェントとの最大の違いは、ローカルファーストであるということです。

OpenClawは、「Gateway」(ゲートウェイ)と呼ばれるサーバーを自分のPC(Mac、Linux、Windows WSL)で起動し、普段使っているメッセージングアプリからAIを呼び出せる仕様になっています。

– Telegram

– Discord

– Slack

– iMessage

– Signal

自分の部下や同僚のようにチャットで話しかけると、OpenClawは自分のPCを操作してタスクを実行してくれるのです。

OpenClawは、従来のAIエージェントにインストールされたPCやサーバーを操作できる手を付けてあげるようなものとイメージしてください。

ChatGPTなどで利用できる従来のエージェントモードは、クラウド上のAIモデルとインターネットを通じて会話し、クラウドからアクセス可能な範囲でタスクを実行してもらうものでした。

OpenClawはクラウドベースによる制約を大幅に緩和して、従来より幅広いタスクに対応できるようになります。

従来のAIエージェントは、生成AIチャット上でエージェントモードを指定したり、専用のアプリケーションを起動したりする必要がありました。

OpenClawは、普段使っているSlackやDiscordにチャットボットとして参加できます。

これにより、まるで人間の同僚に話しかけるようにコミュニケーションを取ることができます。また、「SOUL」(ソウル)と呼ばれるパーソナリティ設定で名前や口調、性格なども自分好みにカスタマイズできるので、感情移入もしやすいです。

OpenClawの最も特徴的な機能は自己進化(self-evolution)です。これは単なるカスタマイズではなく、エージェントが自分で自分を拡張していく仕組みを指します。

OpenClawは、「スキル」によって自分の能力を拡張できます。たとえば、グラフを作るスキルや、音声や動画を扱うスキルなど、特定のタスクに特化したスキルを追加することで、できることが増えたり、精度を高めたりすることができます。

OpenClawが扱えるスキルはClawHub(クロウハブ)と呼ばれるGithubのリポジトリで公開されていて、必要なスキルをダウンロードして追加することができます。

このように特定のタスクに特化したスキルを用意して、必要に応じて取り入れるという発想はAnthropic社が発表した「Agent Skills」から取り入れたものですが、OpenClawは与えられたタスクに応じて自ら必要なスキルを選択して取得し、自身の能力を拡張することができます。

たとえば、ユーザーが「このデータを分析してグラフにして」と依頼したとき、OpenClawはグラフを作成するスキルがなければClawHubを探し、必要なスキルを追加してグラフ作成に取り組むのです。

また、ClawHubにないスキルはWorkspace Skillsとしてマークダウンファイルを作成し、追加することもできます。

OpenClawは、与えられたタスクがうまく実行できなかった時、何が原因だったのかを調べ、修正することができます。

たとえば、Slackの特定チャンネルに通知を流して欲しい、というタスクが失敗したとき、その原因が指定されたチャンネルに参加していなかったためだと理解し、ユーザーに許可を取った上でチャンネルに参加する操作を行うことができるのです。

OpenClawは、従来のエージェントよりも記憶能力に優れています。これは、日々の会話をメモリフォルダにマークダウンファイルとして記録していて、必要に応じていつでも参照できるためです。

OpenClawはAgent Workspace全体をGitリポジトリで管理します。これにより、エージェントに好ましくない変化が起きた場合にも巻き戻すことができます。

OpenClawは、人間と同等の強い操作権限を与えることができるため、便利さと引き換えに高いセキュリティリスクと向き合う必要があります。

ここでは、OpenClawを扱う上でセキュリティ設計ミスによってもたらされる主な3つの被害を取り上げ、その対策を解説します。

OpenClawはチャットボットとしてSlackやDiscordなどのチャットツールに参加します。適切に権限設定をしていないと、想定していないチャンネルのチャットに反応して誤動作してしまう可能性があります。

OpenClawはチャットツールに参加するためにトークンなどの認証情報を使用する場合があります。この認証情報が流出すると悪意を持った第三者によって別チャンネルに参加させられ、操られる危険性があります。このような認証情報は厳重に管理する必要があります。

OpenClawのチャットボットにDMで指示することができると、表に見えないところで意図しない指示が実行されてしまう危険性があります。

まずは今のOpenClawの設定にどのようなセキュリティリスクがあるのかを把握することが重要です。

ターミナルソフトで公式のセキュリティ監査コマンドを定期実行することで、危険な設定ミスを検出できます。

openclaw security audit --deep実行結果に「CRITICAL」(致命的)や「WARN」(警告)などが表示されている場合はリスクが高く、対策が必要な状態です。

OpenClawでは、allowlistと呼ばれる「どのチャネルのメッセージを購読(=命令として受け取る)するか」をGateway側で明示的に制限する仕組みがあります。

OpenClawによるセキュリティリスクの多くは、このallowlistを適切に設定することで防止することが可能です。

全チャンネルを許可するのではなく、OpenClaw専用チャンネル1つに絞るだけで、誤動作リスクは劇的に低下します。

DMは原則無効にすることが推奨されています。どうしても必要な場合は、`dmPolicy`で「pairing」を設定すると、未知の送信者からのDMにはペアリングコードが返され、明示的に承認しない限りメッセージは処理されません。

これらのセキュリティ対策は、ユーザー自身で対処することもできますが、OpenClaw自身に修正してもらうこともできます。監査コマンドで出力されたリスクを提示して、対策設定を依頼してみましょう。

OpenClawはPCやサーバーにインストールし、その端末を操作させることになります。そのため、OpenClaw専用の端末を用意する必要があります。

余っているPCがあればよいのですが、ない場合はレンタルサーバーやVPS、クラウドサービスなどを利用してサーバーを確保し、インストールすることも検討できます。

OpenClaw自身はAIではないので、AIモデルを用意する必要があります。すでにChatGPTやGeminiなどの有料プランを契約している場合はそちらを利用するとよいでしょう。

無料で使いたい場合はQwen(クウェン)などのオープンソースのローカルLLMをインストールして使うこともできます。

DiscordやSlack、LINEなど、OpenClawとのやり取りに使用したいツールとチャンネルを準備しましょう。自分だけが利用するチャンネルであれば、参加を承認制にしておくのが安全です。

OpenClawはLinuxベースのソフトウェアですので、LinuxOSやmacOSであれば標準のターミナルでセットアップを開始できます。

WindowsOSの場合はコマンドプロンプトまたはPowershellでWSL(Windows Subsystem for Linux)をインストールする必要があります。

続いて、Linux互換のターミナルでNode.js(バージョン22以上推奨)をインストールします。

Node.jsは、JavaScript(JS)をサーバーサイドで実行できるオープンソースのランタイム環境です。OpenClawは、Node.jsを介してインストールからコミュニケーション、PC操作など様々な機能を実現しています。

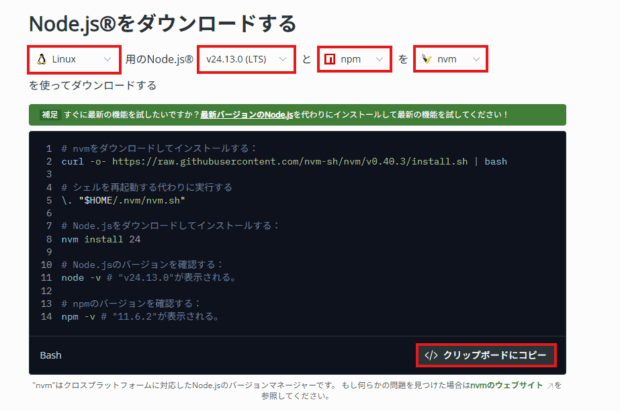

Node.jsは下記のURLからダウンロードすることができます。

https://nodejs.org/ja/download

OSは、Windows,Linuxであれば「Linux」を、macOSであれば「macOS」を選択します。

Node.jsのバージョンは、OpenClawの推奨となる22.0以上を選択してください。LTSと書かれているものが安定性が高いためおすすめです。

パッケージマネージャーはnpmを選択し、バージョンマネージャーはクロスプラットフォームに対応しているnvmを選択します。

この状態で「クリップボードにコピー」をクリックすると、インストールに必要なコマンドがコピーされるので、ターミナルに張り付けて実行することでインストールが開始されます。

いよいよOpenClawのインストールです。ターミナルで以下のコマンドを入力すると、オンボードウィザードが開始されます。

OpenClaw onboard --install-daemon慣れないうちは、インストールモードをシンプルな「Quick Start」にすることをおススメします。

ウィザードに従って、使用するAIモデルと認証方法や、チャットツールとBot token、チャンネル権限、最初にインストールするスキルなどを選択して設定します。

これらの設定は、以下のコマンドで後から変更が可能です。

OpenClaw configureOpenClaw公式のマニュアルも参照しながら、以下の設定を行ってみましょう。

1. SOUL.mdの編集 — エージェントのパーソナリティを自分好みに

2. チャネル接続 — 普段使うメッセージングアプリを接続

3. Gitリポジトリ化 — Workspaceをバージョン管理下に

4. スキルの探索 — ClawHubで便利なスキルを見つける

OpenClawは、ローカルファーストという新しいAIとの協業の形を示しています。これはまさに、AIが「ツール」から「パートナー」へと変わっていく過程なのかもしれません。しかし、AIに与えられる権限が広がるほど、セキュリティリスクも高まっていきます。リスクを理解した上で、適切な対策を講じられれば強力な味方になってくれるでしょう。

1. ローカルファースト — AIエージェントにPCを操作する手がついた

2. マルチチャネルのチャットボット — SlackやDiscordで人間のように会話できる

3. 自己進化 — 必要な能力を自ら取得し、進化する

4. 永続メモリ + Git管理 — 日々の記憶を自動で蓄積、巻き戻しも可能

—

## 参考リンク

– [OpenClaw公式サイト](https://openclaw.ai/)

– [GitHub – OpenClaw](https://github.com/openclaw/openclaw)

– [公式ドキュメント](https://docs.openclaw.ai/start/getting-started)